আসসালামুয়ালাইকুম

আজকে tor এর পোস্ট দেখে আমারও procychain নিয়ে আপনাদের সথে একটু আলোচনা করার ইচ্ছা জাগল। যাদের এর সম্পর্কে জানা নেই তারা অবশ্যই কিছু স্কিপ করবেন না। privacy , security এর ব্যাপার এ কোনো কিছু অর্ধেক জেনে কাজ করা উচিত না । আর যারা জানেন আশা করি দেখে গেলেও নতুন কিছু হলেও জানবেন।

Proxychain টা আসলে কি সেইটা বলে নেই। Proxychain একটা সিস্টেম যেখানে আপনার আইপি একবার নয় দুইবার নয় পরপর 3 টা বা তার বেশি node বা প্রক্সি সার্ভার দিয়ে তারপর সাইট এ অ্যাকসেস করবে ।

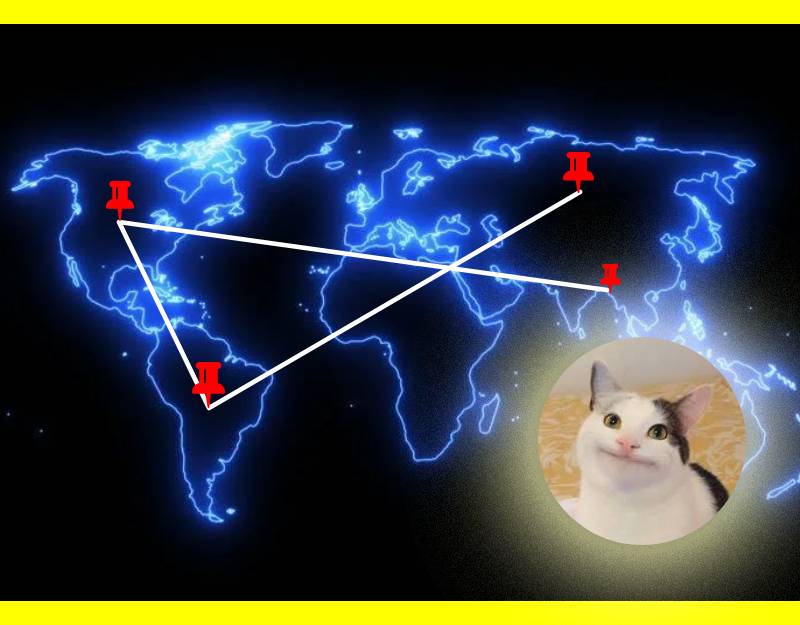

জিনিস টা একটু কমপ্লেক্স লাগে বুঝতে । তাই আমি এই ডায়াগ্রাম দিয়ে দিলাম।

এখানে দেখেন একটা জিনিস লক্ষ করেন। যখন আপনি tor এ onion সাইট ব্যাবহার করেন। তখন প্রথমে আপনার আইপি থেকে আরেক প্রক্সি কানেক্ট হয় তারপর আরেক তারপর আরেক। এত গেলো আপনার security। কিন্তু অন্যদিকে ওয়েবসাইট তার ও সিকিউরিটি আসে। ওয়েবসাইট টাও এমন একটা প্রক্সি থেকে আরেকটা থেকে আরেকটা এভাবে কিছু node এর পর কানেক্ট করে।

এত সিকিউরিটির পর ও যে কেমন করে যে track করে । হয়তো তেমন টেকনোলজি আছে security সার্ভিস দের কাছে। তাই কেই খারাপ কাজ করার আগে ১০০ বার ভাববেন । খারাপ কাজ না করেও বেচে থাকা যায়। ? আর হ্যা এটা অবশ্যই educational tutorial । Web Security and privacy এর জন্য । সবকিছুর ই ভালো খারাপ দিক আছে। তেমনি এটার খারাপ দিকে গেলে আমি, আমরা, গ্রুপ এর কেউ বা trickbd দায়ী নই। ?

আমি আশা করি আপনারা সবাই জানেন ই vpn গুলা কিভাবে কাজ করে বা কিভাবে নেটওয়ার্ক টানেল করে। তবে খুব ভালো ভাবে একটা explain করার পোস্ট চাইলে নিচে কমেন্ট box বা telegram গ্রুপ এ আমাকে শুধু বলেন ।

এই গেলো concept । মনে করি সবাই বুঝতে পারছেন। লিনাক্স এ বা অন্য কোথাও না বুজে মুখস্ত এর মত করে কিছু করা ঠিক না বলে আমি মনে করি। এখন proxychain programme / tool টা কিভাবে ব্যাবহার করতে হয় সেইটা দেখাবো।

installation:

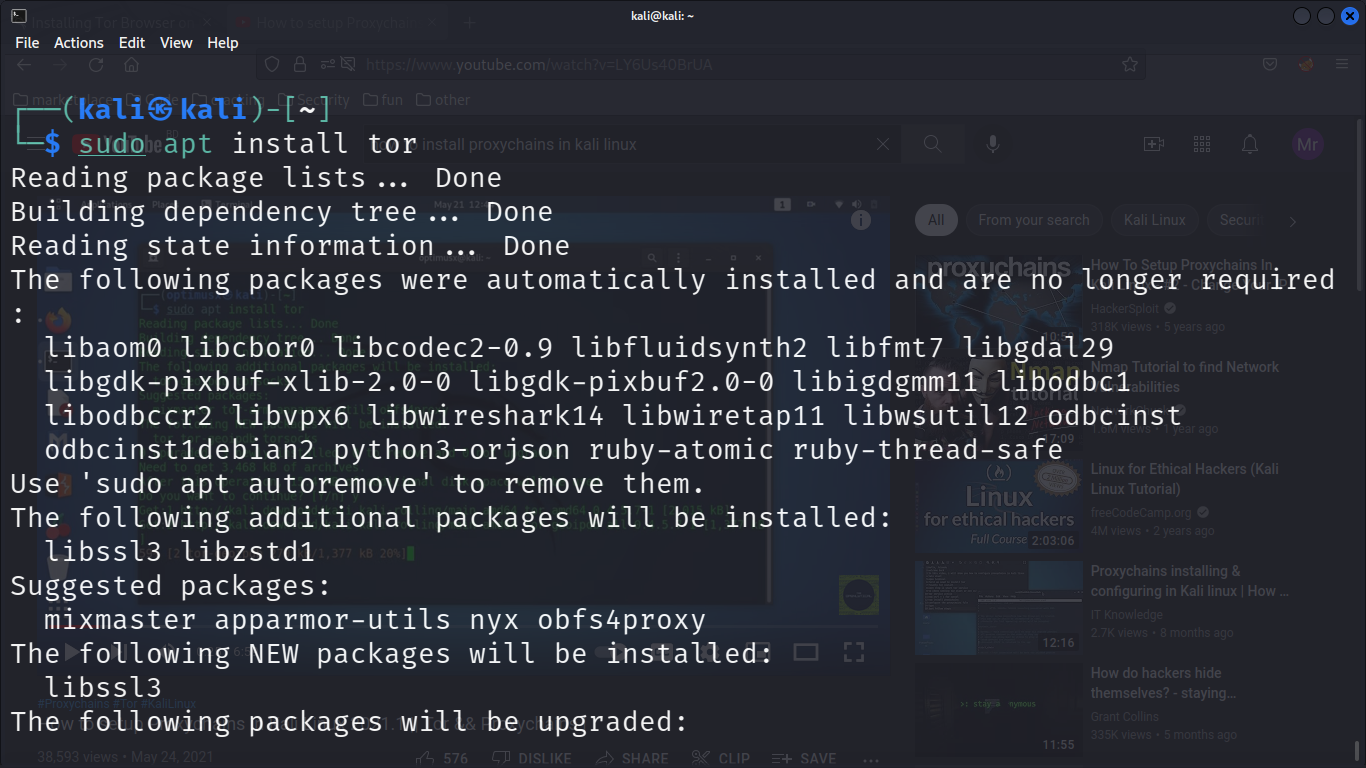

Procychain কাজ করার জন্য আমাদের tor service এর দরকার। তাহলে;

প্রথমে সিস্টেম এর apt প্যাকেজ ম্যানেজার এর এর repository গুলো আপডেট করে নেই:

Sudo apt update

এবার। Tor সার্ভিস ইনস্টল করে নেই।

Sudo apt install tor

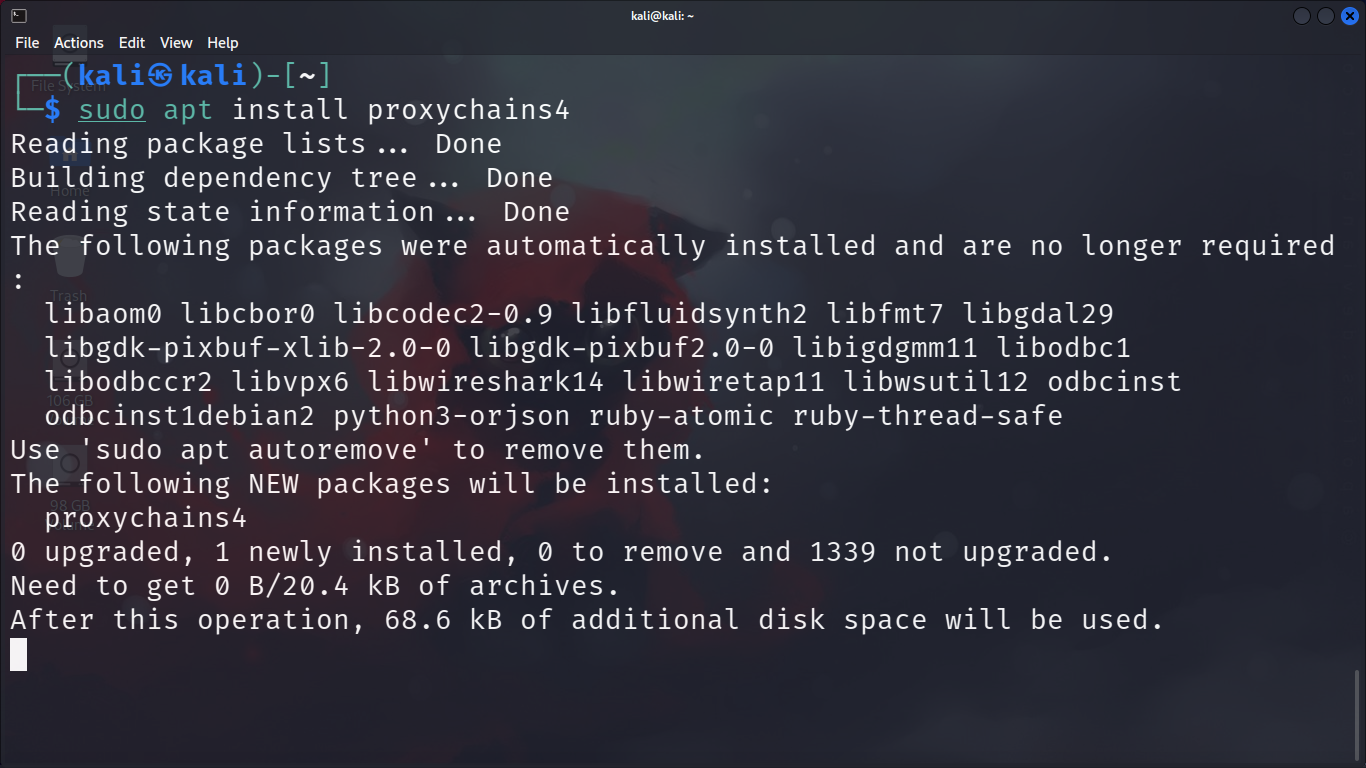

এখন আমরা proxychain ইনস্টল করবো। তার জন্য সহজেই apt থেকে ইনস্টল করতে :

Sudo apt install proxychains4

লিনাক্স , security , tech বিষয়ে কোনো active সাহায্যর জন্য আমাদের গ্রুপ এ join করে রাখেন।

https://t.me/unknownintellect

আশা করি একজন আরেকজনকে সাহায্য করবেন এবং নিজে ও অন্যকে জানতে ও জানাতে পারবেন।

আজ এই পর্যন্তই। নেক্সট epesiod soon মধ্যেই দিয়ে দিবো ।

A simple request to trickbd developers from the visitors : bro ,consider looking at the trickbd.com homepage loading speed.

2 thoughts on "?proxychains – privacy র দরকার? তাহলে আপনাকে এটা এখনি শিখতে হবে।"